GMX bị đánh cắp 42 triệu USD, làm thế nào để đảm bảo an toàn DeFi?

Được viết bởi ChandlerZ, Foresight News

Vào ngày 9 tháng 7, hệ thống V1 của GMX, một sàn giao dịch phi tập trung, đã bị tấn công trên mạng Arbitrum. Kẻ tấn công đã khai thác lỗ hổng bên trong hợp đồng để chuyển khoảng 42 triệu đô la tài sản từ nhóm thanh khoản GLP. GMX đã tạm dừng giao dịch trên nền tảng sau sự cố và chặn các chức năng đúc và rút tiền của GLP. Cuộc tấn công không ảnh hưởng đến hệ thống V2 của GMX hoặc token gốc, nhưng sự cố một lần nữa làm dấy lên cuộc thảo luận về cơ chế quản lý tài sản trong các giao thức DeFi.

Quá trình tấn công và dòng tiền

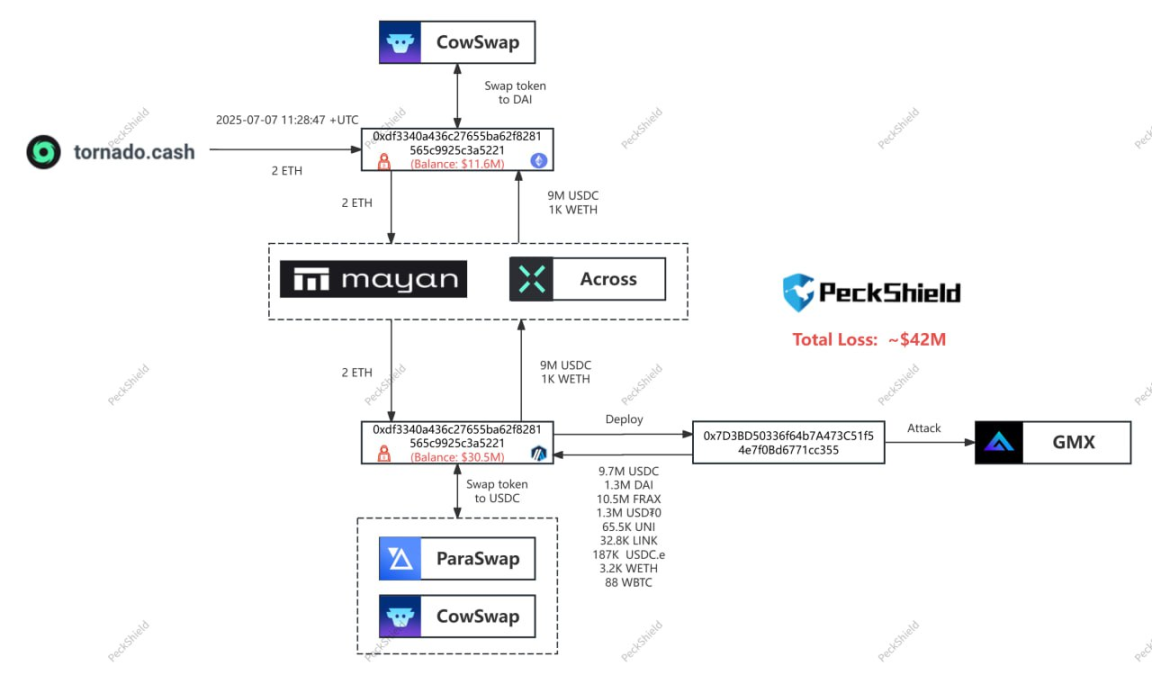

Phân tích của công ty bảo mật PeckShield và Slowfog cho thấy những kẻ tấn công đã khai thác một lỗ hổng trong logic xử lý AUM tính toán của GMX V1. Lỗi này khiến hợp đồng cập nhật giá trung bình toàn cầu ngay sau khi mở vị thế bán. Bằng cách này, kẻ tấn công xây dựng một đường dẫn hoạt động định hướng để đạt được thao túng giá token và mua lại chênh lệch giá.

Những kẻ tấn công đã chuyển khoảng 9,65 triệu đô la tài sản từ Arbitrum sang Ethereum, nơi chúng đổi lấy DAI và ETH. Một số tiền đã được chuyển đến Tornado Cash, một giao thức hỗn hợp. Khoảng 32 triệu đô la tài sản còn lại vẫn còn trong mạng lưới Arbitrum, liên quan đến các token như FRAX, wBTC, DAI, v.v.

Sau vụ việc, GMX đã hét lên đến địa chỉ của hacker trên chuỗi, yêu cầu trả lại 90% số tiền và sẵn sàng treo thưởng 10% mũ trắng. Theo dữ liệu on-chain mới nhất, tin tặc GMX đã trao đổi tài sản bị đánh cắp từ nhóm GMX V1 lấy ETH.

Các tin tặc đã đánh cắp WBTC/WETH/UNI/FRAX/LINK/USDC/USDT, và tất cả các tài sản khác ngoại trừ FRAX đã được bán với giá 11.700 ETH (khoảng 32,33 triệu USD) và được phân phối cho 4 ví để lưu trữ. Vì vậy, tin tặc GMX hiện đang nắm giữ 11.700 ETH (khoảng 32,33 triệu USD) và 10,495 triệu FRAX thông qua 5 ví. Nó trị giá khoảng 42.8 triệu đô la.

Phân tích của Ember cho rằng hoạt động của hacker cũng có nghĩa là bên dự án GMX đề xuất hoàn trả tài sản và nhận tiền thưởng 10% mũ trắng.

Một lỗ hổng trong logic hợp đồng

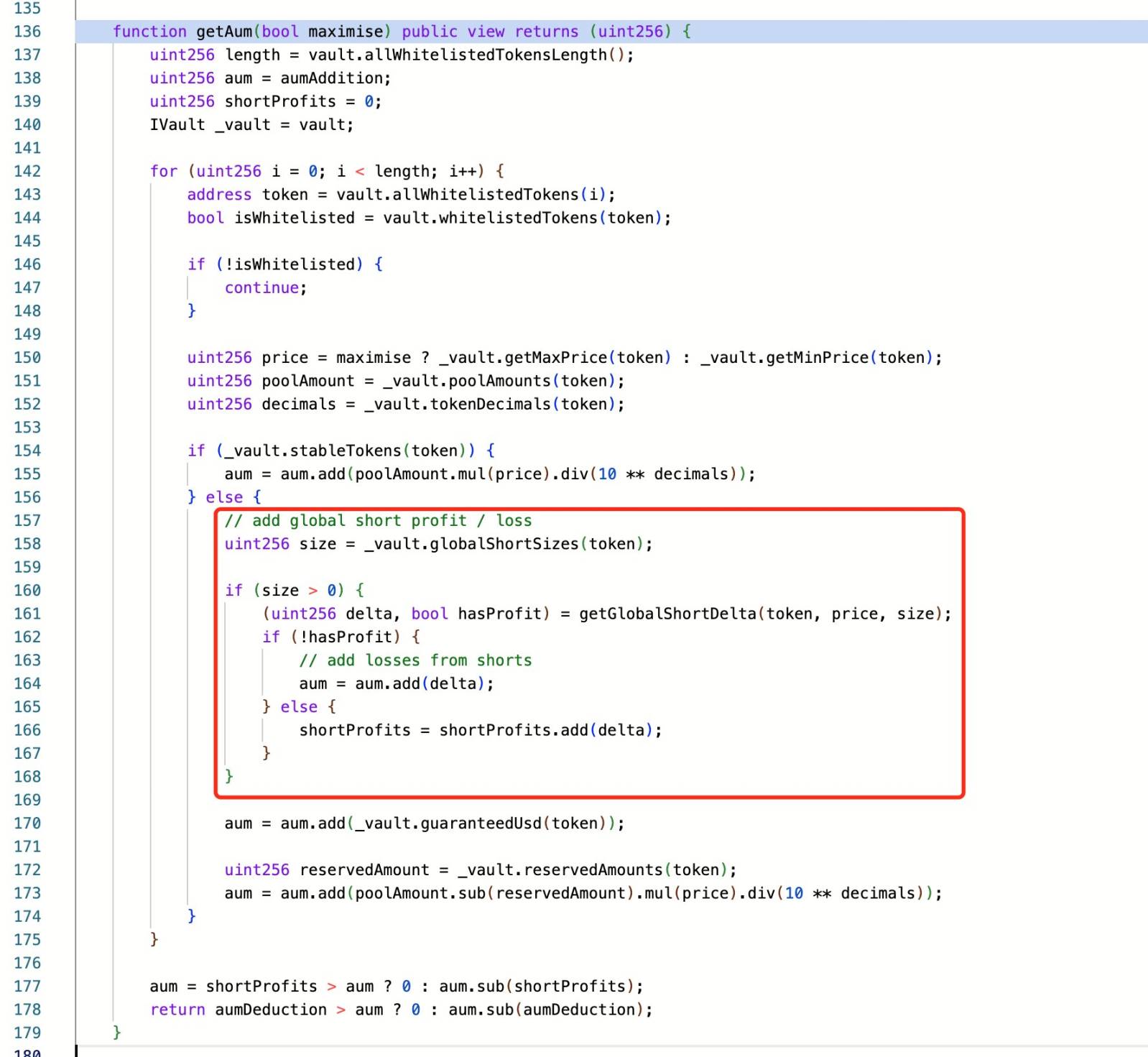

Công ty bảo mật lưu ý rằng thay vì dựa vào hợp đồng để truy cập trái phép hoặc bỏ qua các biện pháp kiểm soát quyền, kẻ tấn công đã trực tiếp thao túng chức năng dựa trên logic dự kiến và tận dụng chênh lệch thời gian cập nhật trạng thái để liên tục gọi hàm trong thời gian thực thi, tức là một hoạt động tái nhập điển hình.

Theo SlowMist, nguyên nhân gốc rễ của cuộc tấn công là lỗ hổng thiết kế trong phiên bản GMX v1 và hoạt động vị thế bán sẽ ngay lập tức cập nhật giá trung bình ngắn toàn cầu (globalShortAveragePrices), ảnh hưởng trực tiếp đến việc tính toán tài sản được quản lý (AUM), dẫn đến thao túng định giá token GLP. Kẻ tấn công đã khai thác lỗ hổng thiết kế này bằng cách khai thác khả năng của Keeper để kích hoạt "timelock.enableLeverage" trong quá trình thực hiện lệnh, đây là điều kiện tiên quyết để tạo ra một số lượng lớn các vị thế bán. Thông qua cuộc tấn công tái xâm nhập, kẻ tấn công đã mở thành công một số lượng lớn các vị thế bán, thao túng giá trung bình toàn cầu, thổi phồng giá GLP một cách giả tạo trong một giao dịch duy nhất và thu lợi nhuận từ hoạt động mua lại.

Đây không phải là lần đầu tiên loại tấn công này xuất hiện trong các dự án DeFi. Khi hợp đồng xử lý số dư hoặc cập nhật vị thế chậm trễ so với việc đúc hoặc mua lại tài sản, nó có thể để lộ trạng thái không nhất quán trong ngắn hạn và kẻ tấn công xây dựng đường dẫn hoạt động và rút tài sản chưa cầm cố.

GMX V1 sử dụng thiết kế nhóm chia sẻ, bao gồm nhiều tài sản người dùng để tạo thành một kho tiền thống nhất và hợp đồng kiểm soát thông tin tài khoản và trạng thái thanh khoản. GLP là token LP đại diện của pool, giá và tỷ giá hối đoái của nó được tính toán động bằng dữ liệu trên chuỗi và logic hợp đồng. Có những rủi ro có thể quan sát được trong loại hệ thống token tổng hợp này, bao gồm khuếch đại không gian chênh lệch giá, hình thành không gian thao tác và độ trễ trạng thái giữa các cuộc gọi.

Phản hồi chính thức

Các quan chức GMX nhanh chóng đưa ra một tuyên bố sau cuộc tấn công, nói rằng cuộc tấn công chỉ ảnh hưởng đến hệ thống V1 và nhóm GLP của nó. GMX V2, token gốc và các thị trường khác không bị ảnh hưởng. Để ngăn chặn các cuộc tấn công có thể xảy ra trong tương lai, nhóm đã tạm dừng hoạt động giao dịch trên V1 và vô hiệu hóa khả năng đúc và rút GLP trên Arbitrum và Avalanche.

Nhóm cũng tuyên bố rằng trọng tâm hiện tại của họ là khôi phục bảo mật hoạt động và kiểm toán nội bộ hợp đồng. Hệ thống V2 không kế thừa cấu trúc logic của V1 và sử dụng các cơ chế bù trừ, báo giá và xử lý vị thế khác nhau với mức độ rủi ro hạn chế.

Mã thông báo GMX, đã giảm hơn 17% trong 24 giờ sau cuộc tấn công, từ mức thấp khoảng 14,42 đô la xuống 10,3 đô la, hiện đã phục hồi nhẹ và hiện đang giao dịch ở mức 11,78 đô la. Trước sự kiện, GMX có khối lượng giao dịch tích lũy hơn 30,5 tỷ đô la, hơn 710.000 người dùng đã đăng ký và hơn 229 triệu đô la lãi suất mở.

Bảo mật tài sản tiền điện tử tiếp tục chịu áp lực

Cuộc tấn công GMX không phải là một trường hợp riêng lẻ. Kể từ năm 2025, ngành công nghiệp tiền điện tử đã mất nhiều tiền hơn do hack so với cùng kỳ năm ngoái. Mặc dù số lượng sự cố đã giảm trong quý II, nhưng điều này không có nghĩa là rủi ro đã giảm bớt. Theo báo cáo của CertiK, tổng thiệt hại do hack, lừa đảo và khai thác đã vượt quá 2,47 tỷ USD trong nửa đầu năm 2025, tăng gần 3% so với cùng kỳ năm ngoái so với 2,4 tỷ USD bị đánh cắp vào năm 2024. Vụ đánh cắp ví lạnh của Bybit và việc hack Cetus DEX đã gây ra tổng thiệt hại 1,78 tỷ USD, chiếm phần lớn tổng thiệt hại. Loại trộm cắp quy mô lớn tập trung này cho thấy các tài sản có giá trị cao vẫn thiếu cơ chế cách ly và dự phòng đầy đủ, và sự mong manh của thiết kế nền tảng vẫn chưa được giải quyết hiệu quả.

Trong số các loại tấn công, xâm nhập ví là tốn kém nhất để gây tổn thất tài chính. Có 34 sự cố liên quan trong nửa đầu năm, dẫn đến việc chuyển giao khoảng 1,7 tỷ đô la tài sản. So với các khai thác kỹ thuật tinh vi, các cuộc tấn công ví chủ yếu được thực hiện thông qua kỹ thuật xã hội, liên kết lừa đảo hoặc giả mạo quyền, có rào cản kỹ thuật thấp hơn nhưng cực kỳ phá hoại. Tin tặc ngày càng bị thu hút bởi tài sản vào các thiết bị đầu cuối của người dùng, đặc biệt là trong các trường hợp xác thực đa yếu tố không được bật hoặc ví nóng được dựa vào.

Đồng thời, các cuộc tấn công lừa đảo vẫn đang phát triển nhanh chóng, trở thành vectơ ngẫu nhiên nhất. Tổng cộng có 132 cuộc tấn công lừa đảo đã được ghi nhận trong nửa đầu năm, dẫn đến thiệt hại tích lũy là 410 triệu đô la. Những kẻ tấn công có thể giả mạo các trang web, giao diện hợp đồng hoặc quy trình xác nhận giao dịch ngụy trang để hướng dẫn người dùng hoạt động sai và lấy khóa riêng tư hoặc quyền ủy quyền. Những kẻ tấn công liên tục điều chỉnh chiến thuật của họ để làm cho lừa đảo khó xác định hơn, và nhận thức về bảo mật và công cụ ở phía người dùng đã trở thành một tuyến phòng thủ quan trọng.