🧵 خيط:

كيف @QbitCompute | $QBIT تقوم ببناء أول منصة حوسبة كمومية بدون إذن

2/

أصبحت أجهزة الكمبيوتر الكمومية جاهزة أخيرا للتطبيقات الحقيقية ، لكن الوصول لا يزال محفوفا بالبوابة

أطلقت $QBIT للتو DOCK ، مما يمنح الجميع وصولا مباشرا إلى أجهزة IBM الكمومية

ها هو الانهيار 👇

3/

🔒 المشكلة: التهديدات الكمومية حقيقية ، والوصول محفوظ

يمكن لأجهزة الكمبيوتر الكمومية التي تستخدم خوارزمية شور كسر تشفير RSA و ECC ، مما يجعل محافظ التشفير الحالية عرضة للخطر

وفي الوقت نفسه ، فإن القوة الكمومية الحقيقية محبوسة خلف عقود المؤسسات وجدران الاشتراك غير المدفوع الأكاديمية

4/

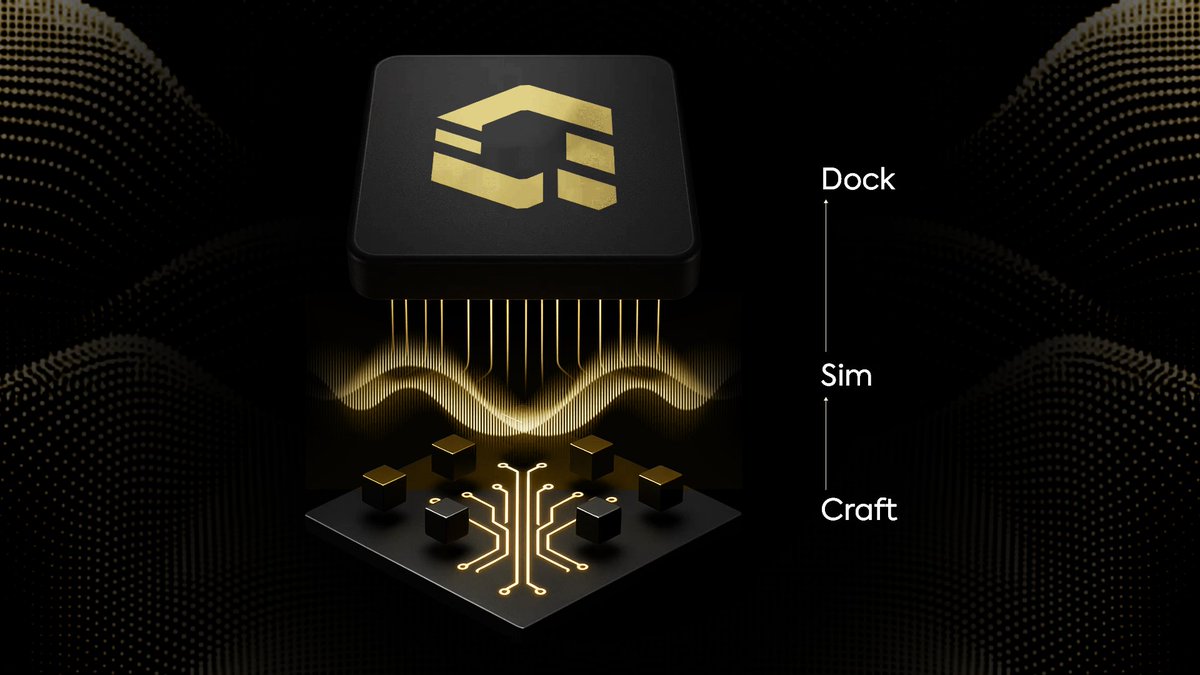

🚀 الحل: مكدس الكم الكامل من QBIT

✅️ QBIT Craft: مصمم الدوائر المرئية

✅ QBIT Sim: محاكي الكم للاختبار

✅ QBIT Dock: الوصول المباشر إلى أجهزة IBM الحقيقية

✅ لا يلزم الترميز ، لا توجد عقود مؤسسية ، فقط قم بتوصيل محفظتك

5/

🛠️ QBIT CRAFT: مصمم الدوائر المرئية

سحب وإفلات منشئ الدوائر الكمومية الذي يصدر رمزا حقيقيا

🔸️ واجهة مرئية بديهية

🔸️لا يتطلب 🔸️وجود دكتوراه في فيزياء الكم بنقرة واحدة للتصدير إلى المحاكاة أو الأجهزة

6/

🧪 QBIT SIM: اختبر قبل النشر

قم بتشغيل الدوائر الكمومية محليا قبل الوصول إلى الأجهزة الحقيقية

➡️التنفيذ ➡️خطوة بخطوة التصور توزيعات الاحتمالات في الوقت الحقيقي

➡️أدوات تصحيح الأخطاء التعليمية

➡️تكاليف الأجهزة الصفرية للاختبار

➡️مثالي للتعلم والتطوير

7/

⚡QBIT DOCK: تم إطلاق الوصول إلى أجهزة الكم الحقيقية للتو

الاتصال المباشر بوحدات QPU الأكثر تقدما من IBM:

🔸️هيرون R1 تورينو (133 كيوبت)

🔸️إيجل R3 بريسبان (127 كيوبت)

🔸️النسر R3 شيربروك (127 كيوبت)

قم بتوصيل المحفظة → تشغيل الدوائر → الحصول على إيصالات التشفير

8/

🎲 العشوائية الكمومية الحقيقية

ننسى الخوارزميات العشوائية الزائفة

مصادر $QBIT الانتروبيا من انهيار الحالة الكمومية

🔸️الألعاب: قطرات غنائم غير قابلة للتلاعب

🔸️NFTs: تعيين سمات عادل يمكن إثباته

🔸️DeFi: عشوائية أوراكل دليل على العبث

🔸️DAOs: اختيار الحوكمة غير المتحيز

9/

🔐 محافظ QUANTUM المحمية

تقوم QBIT ببناء حماية محفظة مقاومة للكم باستخدام:

🔸️ما بعد التشفير الكمي (ثنائي الليثيوم ، فالكون)

🔸️الانتروبيا الكمومية الحقيقية لتوليد المفاتيح

🔸️تكامل سلس مع تطبيقات المحفظة الحالية

🔸️دليل مستقبلي ضد خوارزمية شور

10/

🔍تدقيق العقود الذكية الكمومية

الأمن الثوري باستخدام الخوارزميات الكمومية:

➡️مسح التعليمات البرمجية ضوئيا أعمق من الأدوات الكلاسيكية

➡️العشوائية الكمومية الحقيقية لاختبار حالة الحافة

➡️تكتشف الخوارزميات المتقدمة عمليات الاستغلال الخفية

➡️مستويات الدقة مستحيلة بالطرق التقليدية

11/

💰 الرموز المميزة مدفوعة بفائدة حقيقية

يلتقط $QBIT القيمة من خلال استخدام الحوسبة الكمومية:

🔸️رسوم الأجهزة المقومة ب ETH

🔸️عمليات إعادة الشراء التلقائية للرمز المميز من الإيرادات

🔸️التوزيعات الربع سنوية لحامليها

🔸️الرموز المميزة الانكماشية

9.99 ألف

77

المحتوى الوارد في هذه الصفحة مُقدَّم من أطراف ثالثة. وما لم يُذكَر خلاف ذلك، فإن OKX ليست مُؤلِّفة المقالة (المقالات) المذكورة ولا تُطالِب بأي حقوق نشر وتأليف للمواد. المحتوى مٌقدَّم لأغراض إعلامية ولا يُمثِّل آراء OKX، وليس الغرض منه أن يكون تأييدًا من أي نوع، ولا يجب اعتباره مشورة استثمارية أو التماسًا لشراء الأصول الرقمية أو بيعها. إلى الحد الذي يُستخدَم فيه الذكاء الاصطناعي التوليدي لتقديم مُلخصَّات أو معلومات أخرى، قد يكون هذا المحتوى الناتج عن الذكاء الاصطناعي غير دقيق أو غير مُتسِق. من فضلك اقرأ المقالة ذات الصِلة بهذا الشأن لمزيدٍ من التفاصيل والمعلومات. OKX ليست مسؤولة عن المحتوى الوارد في مواقع الأطراف الثالثة. والاحتفاظ بالأصول الرقمية، بما في ذلك العملات المستقرة ورموز NFT، فيه درجة عالية من المخاطر وهو عُرضة للتقلُّب الشديد. وعليك التفكير جيِّدًا فيما إذا كان تداوُل الأصول الرقمية أو الاحتفاظ بها مناسبًا لك في ظل ظروفك المالية.